ファームウェアダウンロードURL

ファームウェアは以下URLからダウンロードできる。2020年1月時点では、数か月に1回は新しいバージョンがリリースされているようだ。今回は「EdgeRouter ER-X/ER-X-SFP/EP-R6/ER-10X: Firmware v2.0.8」にバージョンアップすることにする。

バージョンアップ手順

バージョンアップは管理GUIから行うが、一部CLIからの作業も必要になる。-

GUIにログインし、画面下部の「System」タブをクリックする。

-

「Upgrade System Image」にある「Upload a file」ボタンをクリックする。

-

ダウンロードしたtarファイルを選択する。

-

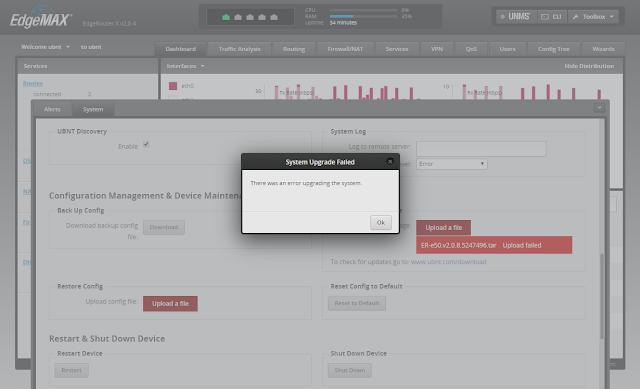

しばらくすると以下のダイアログボックスにエラーメッセージが表示される。

[System Upgrade Failed]

There wes an error upgrading the system.

このメッセージが表示されたとしても、アップグレードは成功しているパターンがあるので、以降はCLIで確認する。

- 現在のバージョンを確認すると、v2.0.4となっている。

$ show version

Version: v2.0.4

Build ID: 5199165

Build on: 06/05/19 15:49

Copyright: 2012-2018 Ubiquiti Networks, Inc.

HW model: EdgeRouter X 5-Port

HW S/N: 18E8292F820C

Uptime: 22:38:16 up 3 days, 38 min, 1 user, load average: 1.21, 1.11, 1.03

$ show system storage

Filesystem Size Used Available Use% Mounted on

ubi0_0 214.9M 153.8M 56.4M 73% /root.dev

overlay 214.9M 153.8M 56.4M 73% /

devtmpfs 123.0M 0 123.0M 0% /dev

tmpfs 123.7M 0 123.7M 0% /dev/shm

tmpfs 123.7M 1.8M 121.9M 1% /run

tmpfs 5.0M 0 5.0M 0% /run/lock

tmpfs 123.7M 0 123.7M 0% /sys/fs/cgroup

tmpfs 123.7M 4.0K 123.7M 0% /tmp

tmpfs 123.7M 68.0K 123.6M 0% /var/log

tmpfs 123.7M 0 123.7M 0% /run/shm

tmpfs 123.7M 0 123.7M 0% /lib/init/rw

none 123.7M 104.0K 123.6M 0% /opt/vyatta/config

overlay 123.7M 4.0K 123.7M 0% /opt/vyatta/config/tmp/new_config_94812a33023843b680924b175f4b863d

tmpfs 24.7M 0 24.7M 0% /run/user/1000

$ show system image storage

Image name Read-Only Read-Write Total

------------------------------ ------------ ------------ ------------

v2.0.8.5247496.191120.1124 80512 48 80560

v2.0.4.5199165.190605.1549 79756 168 79924

- 不要なバージョンアップ用のファイルを削除を試みると、「System has already been upgraded and needs a reboot before upgrade」と、すでにアップグレードされているので再起動せよとのメッセージが表示される。

$ delete system image

System has already been upgraded and needs a reboot before upgrade

- ER-Xを再起動する。

$ reboot

- 再起動後、再度バージョンを確認するとv2.0.8に上がっていることが確認できる。

$ show version

Version: v2.0.8

Build ID: 5247496

Build on: 11/20/19 11:24

Copyright: 2012-2019 Ubiquiti Networks, Inc.

HW model: EdgeRouter X 5-Port

HW S/N: 18E8292F820C

Uptime: 19:15:15 up 1 min, 1 user, load average: 1.49, 0.52, 0.19

- 先ほど削除できなかった不要なバージョンアップ用ファイルも削除することができる。今回は前回バージョンとなるv2.0.4を削除した。

$ delete system image

The system currently has the following image(s) installed:

v2.0.8.5247496.191120.1124 (running image) (default boot)

v2.0.4.5199165.190605.1549

You are about to delete image [v2.0.4.5199165.190605.1549]

Are you sure you want to delete ? (Yes/No) [Yes]: yes

Removing old image... Done

$ show system image storage

Image name Read-Only Read-Write Total

------------------------------ ------------ ------------ ------------

v2.0.8.5247496.191120.1124 80512 160 80672

$ show system storage

Filesystem Size Used Available Use% Mounted on

ubi0_0 214.9M 76.9M 133.3M 37% /root.dev

overlay 214.9M 76.9M 133.3M 37% /

devtmpfs 123.0M 0 123.0M 0% /dev

tmpfs 123.6M 0 123.6M 0% /dev/shm

tmpfs 123.6M 1.3M 122.4M 1% /run

tmpfs 5.0M 0 5.0M 0% /run/lock

tmpfs 123.6M 0 123.6M 0% /sys/fs/cgroup

tmpfs 123.6M 4.0K 123.6M 0% /tmp

tmpfs 123.6M 56.0K 123.6M 0% /var/log

tmpfs 123.6M 0 123.6M 0% /lib/init/rw

tmpfs 123.6M 0 123.6M 0% /run/shm

none 123.6M 104.0K 123.5M 0% /opt/vyatta/config

tmpfs 24.7M 0 24.7M 0% /run/user/1000

以上でバージョンアップ作業は完了となる。

更新履歴

- 2020/1/15 新規作成

- 2023/8/5 ファームウェアダウンロードURL変更に伴い更新